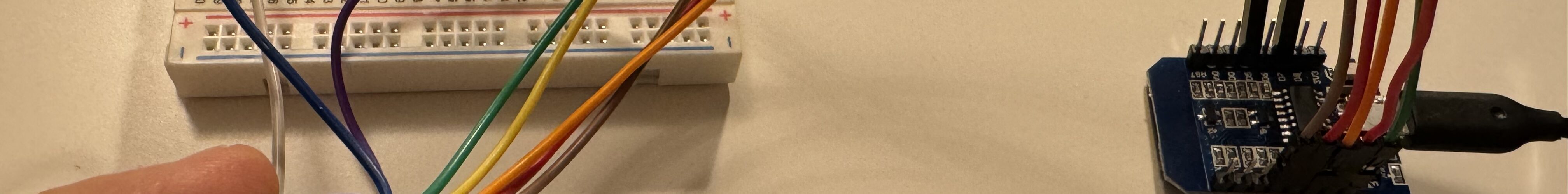

This article describes how a D1 Mini NodeMCU with a built-in ESP8266 chip can retrieve data from a website via Wifi and display it on a SPI TFT ST7735 display. This includes instructions for wiring the components and the required code that is uploaded to the D1 Mini.

WeiterlesenDue to regulatory requirements, there is an increasing need to log the actions of users. Critical actions might even need to be checked for correctness. This article shows how such auditing of actions in an Adabas database can look like. Therefore, the logs produced by Adabas will be transformed into human readable log files. Afterwards they will be sent to an Elasticsearch or OpenSearch cluster for further processing.

WeiterlesenWhen developing a new application, user management is usually required as well. To relieve the developers of this task in Java EE application, Keycloak is offered as an identity and access management solution. Assuming that the Keycloak server is already prepared accordingly, I will show below how the interaction with an application server can succeed.

WeiterlesenGemeinsam mit einem Kommilitonen hab ich an der diesjährigen Ausgabe vom InformatiCup der Gesellschaft für Informatik teilgenommen. Hierbei ging es darum, einen Lösungsvorschlag in einer beliebigen Programmiersprache zu entwickeln, die bei dem Spiel spe_ed im Vergleich zu den Lösungen der anderen Teams möglich oft gewinnt.

WeiterlesenNextcloud is a cloud solution you can host on your own servers so you keep control over all your data. As I wrote already in the article which application I installed on my server, I am using Nextcloud for some years already. Besides the functionality just to upload files and synchronize them over all your devices there are many many apps you can install inside your Nextcloud instance.

WeiterlesenYou might know the button on Netflix or Amazon Prime Video to automatically skip intros. It is a great feature especially for binge watching. Until now, there was no way to automatically skip the intro, but you always had to press the button. For this purpose I have developed two new Firefox addons which can be installed via the official store:

WeiterlesenOracle APEX is an powerful tool for creating reports based on SQL queries. However, some functionalities that are very important in the development process are missing, for example the possibility to connect to a Git repository. In this post I want to present how our team handles this problems.

WeiterlesenEin wichtiger Bestandteil bei der Entiwcklung einer Anwendung ist das automatisierte Testen. Hierfür wurden verschiedenste Framworks entwickelt, um neben einfachen Unit-Tests noch weitere Komponenten untersuchen zu können, beispielsweise durch Mocking oder Stubbing. In diesem Artikel möchte ich eine Bibliothek vorstellen, mit der die gesamte Architektur einer Anwendung geprüft werden kann: ArchUnit.

WeiterlesenAt my working place I had the task to develop an Jakarta EE web application where LDAP users from the company can log in and do some stuff. This article is not about what the app was capable of but about the SSO authentication part. One requirement was that the users do not have to log in independently, but that this happens automatically in the background. In the following I would like to explain how I have achieved this.

WeiterlesenIn diesem Blog habe ich mich bereits an einer Reihe verschiedener Programmiersprachen und Frameworks ausprobiert. Als nächste Technologie auf meiner Liste stand Ruby mit dem Web-Framework Ruby on Rails. Dafür habe ich mir als Projekt die Entwicklung eines DMS (Document Management System) überlegt und möchte im Folgenden meinen Einstieg in Ruby on Rails schildern.

WeiterlesenSince my Raspberry is standing around relatively unused at home, I am constantly looking for ideas to use it sensibly. Then I had the idea to connect the Raspberry to my boxes in my room and use it as a Spotify Connect Client. This allows me to listen to music via the system without having to connect my mobile phone directly to it.

I am currently developing an Java EE application with an JSF frontend and struggled with some major page speed problems. In this article I want to give you some ideas that may improve your application in matter of the loading time.

I host many of my applications on my own server to keep control of my data. This makes it possible to run various evaluations of this data. Today I would like to show how this can be visualized with Metabase.

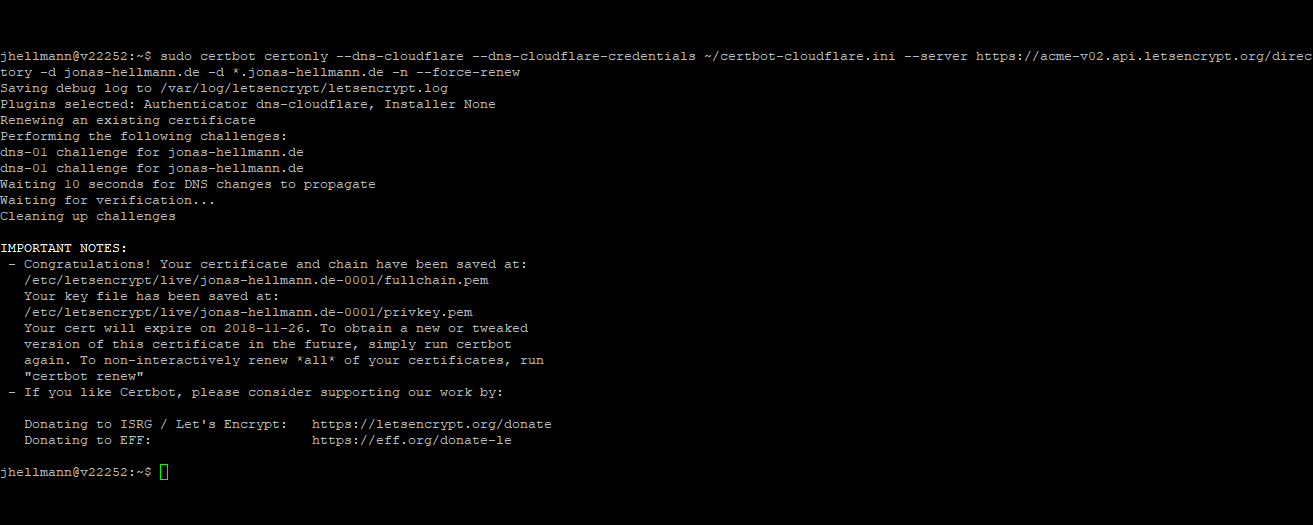

Let’s Encrypt is a widely known service to provide SSL certificates. For some time now it has also been possible to obtain wildcard certificates. In this article I would like to show how to automate the creation of this type of certificate.

WeiterlesenIch mag es gerne, immer wieder was neues auszuprobieren. In diesem Fall war die Programmiersprache nicht neu, ich war aber trotzdem daran interessiert, wie man denn ein Plugin für WordPress entwickeln kann. Das möchte ich dir anhand von Include Matomo einmal näher bringen.

WeiterlesenAb dem 25. Mai 2018 wird die neue europäische Datenschutz-Grundverordnung, kurz auch DSGVO, gültig. Im Rahmen dessen habe ich einige Anpassungen vorgenommen, um den Anforderungen hoffentlich gerecht zu werden.

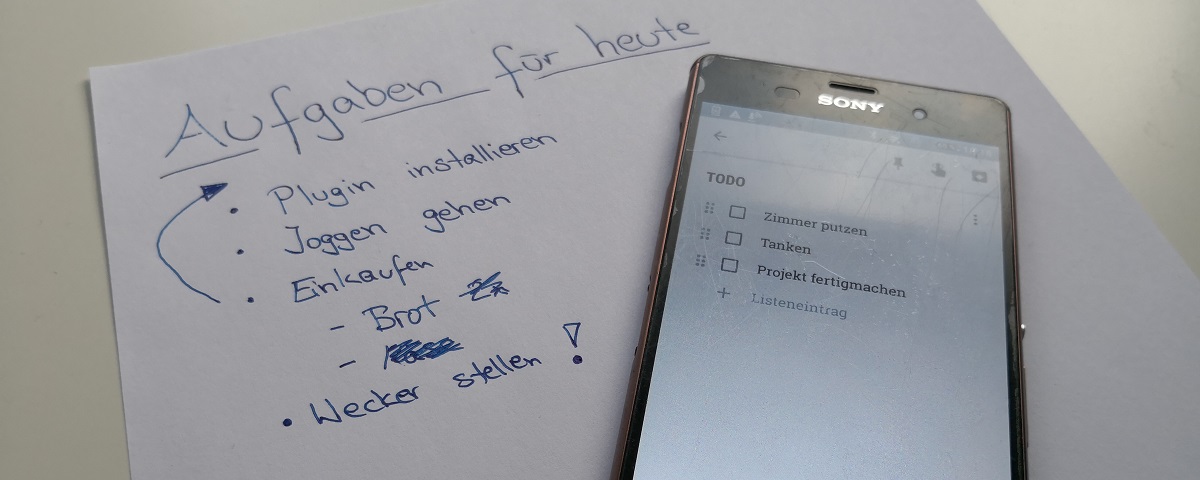

WeiterlesenBei mir war es immer so eine nicht ganz ausgereifte Sache, wie ich meine offenen Aufgaben geregelt habe. Seit einiger Zeit habe ich aber eine zumindest für mich zufriedenstellende Lösung gefunden.

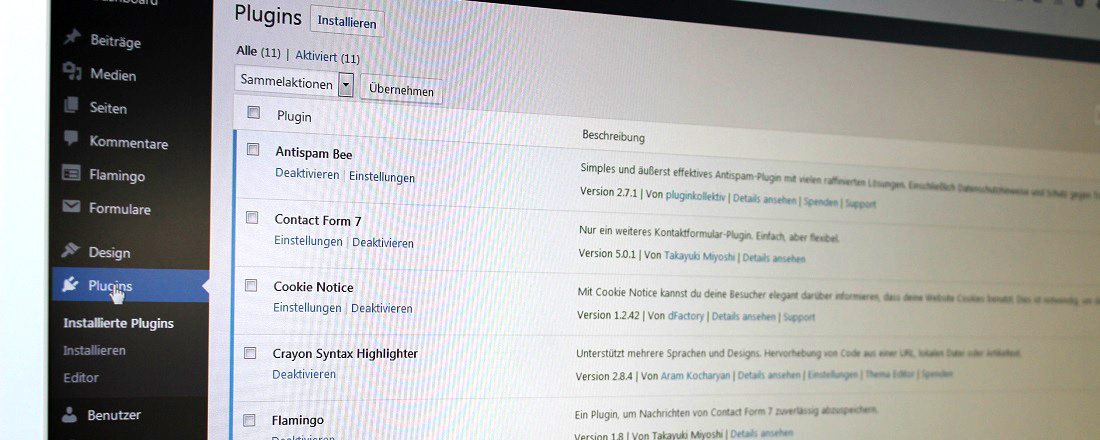

Ein Vorteil von WordPress gegenüber anderen Content Management Systemen sind die vielen, oft auch kostenfreien Plugins. Für meine Installation habe ich aktuell keine kostenpflichtigen Plugins heruntergeladen. Um welche es sich dabei handelt, stelle ich in diesem Artikel vor.

A while ago I was part of a project team with the task to intodruce Oracle Application Express in our company. This tool is used to simply present database querys graphically in a browser application. While most installation and administration steps are well documented, we couldn’t find anything to have an authorization within an APEX app based on LDAP groups. And that’s why I want to present with which solution we came up. In this article I’m referring to APEX in version 5.1.

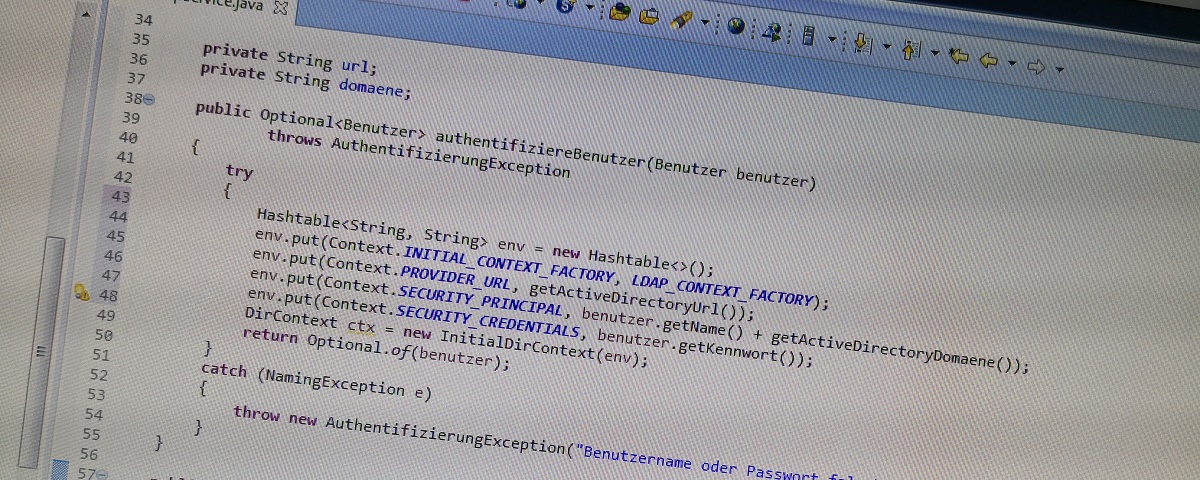

WeiterlesenIm Rahmen meines Abschlussprojektes habe ich eine Anwendung umgesetzt, bei der sich ein Benutzer bei der Anmeldung gegen das firmeninterne Active Directory authentifizieren muss. Zudem wird die Autorisierung auf bestimmte Bereiche in der Anwendung über AD-Gruppen vorgenommen. Im ersten Teil möchte ich vorstellen, wie sich das mit Java umsetzen lässt.

Weiterlesen